Om drygt två månader – den 19 februari – röstar riksdagen om regeringens proposition om hemlig dataavläsning.

Allt tyder på att förslaget kommer att gå igenom, med bred majoritet.

Innan dess behöver vi en diskussion om integritet, rätten till privatliv, rättssäkerhet och riskerna för missbruk eller ändamålsglidning.

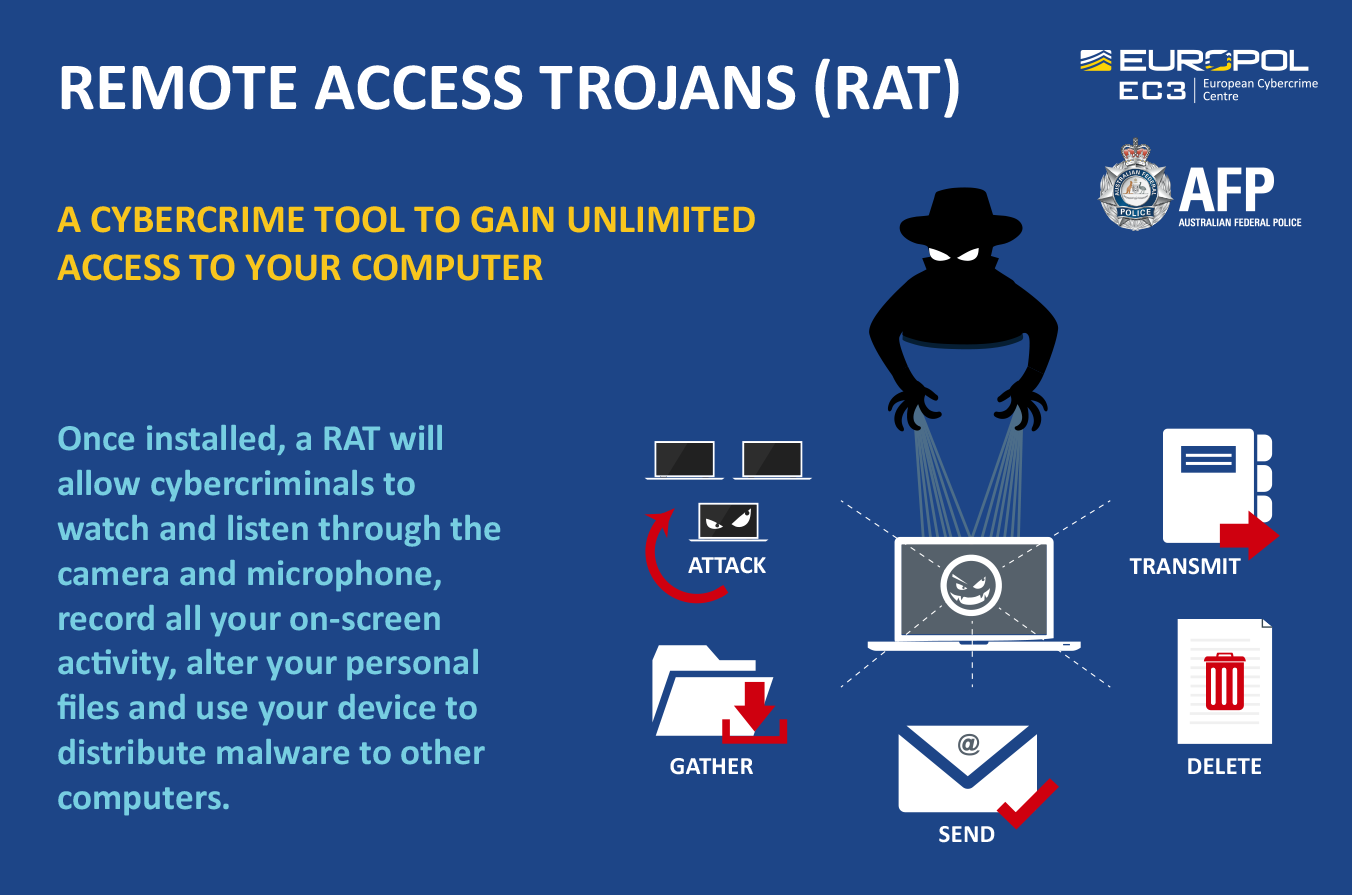

Vi bör ta oss en funderare på vad det innebär att tillåta statliga spionprogram på våra telefoner, plattor, datorer, spelkonsoler, tv-apparater, smarta högtalare – för den händelse morgondagens politiska makthavare skulle vilja använda detta verktyg för att förtrycka enskilda individer eller grupper av människor.

Någon sådan debatt kommer vi dock knappast att få. Riksdagen är så gott som enig. Och bland väljarna verkar det som om det också finns ett utbrett stöd för mer övervakning. Tyvärr.

Däremot bör det gå att få till en debatt om hemlig dataavläsning och IT-säkerhet.

Om det finns säkerhetsbrister i våra operativsystem – då är detta ett högst påtagligt problem. Det öppnar för cyberbrottslighet, bankbedrägerier och spionage. Sådant måste åtgärdas.

Men med regeringens förslag kommer vissa av dessa säkerhetsluckor att förbli öppna. Helt enkelt för att de behövs för att den hemliga dataavläsningen skall vara tekniskt möjlig att genomföra.

På så sätt kommer hemlig dataavläsning att göra alla användare, alla företag och alla myndigheter mindre säkra mot IT-attacker, bedrägerier och hackare.

Detta är en konkret och begriplig aspekt på frågan. Och ett högst verkligt och påtagligt hot.

Så även om politikerna försöker ducka principfrågorna – så skall de inte komma undan de säkerhetsrelaterade frågor som är kopplade till hemlig dataavläsning.

Här bör alla vanliga användare – och hela IT-Sverige – kräva svar. Innan den 19 februari.

/ HAX